W październiku 2025 roku europejskie służby ścigania przeprowadziły skoordynowaną akcję pod kryptonimem “SIMCARTEL”, której celem było rozbicie międzynarodowej infrastruktury przestępczej świadczącej tzw. cyber-crime-as-a-service (CaaS) poprzez wynajem numerów telefonicznych z całego świata.

Akcja została wspólnie prowadzona przez Europol, Eurojust oraz służby z kilku państw (m.in. Łotwa, Austria, Estonia, Finlandia). Europol+2Security Affairs+2

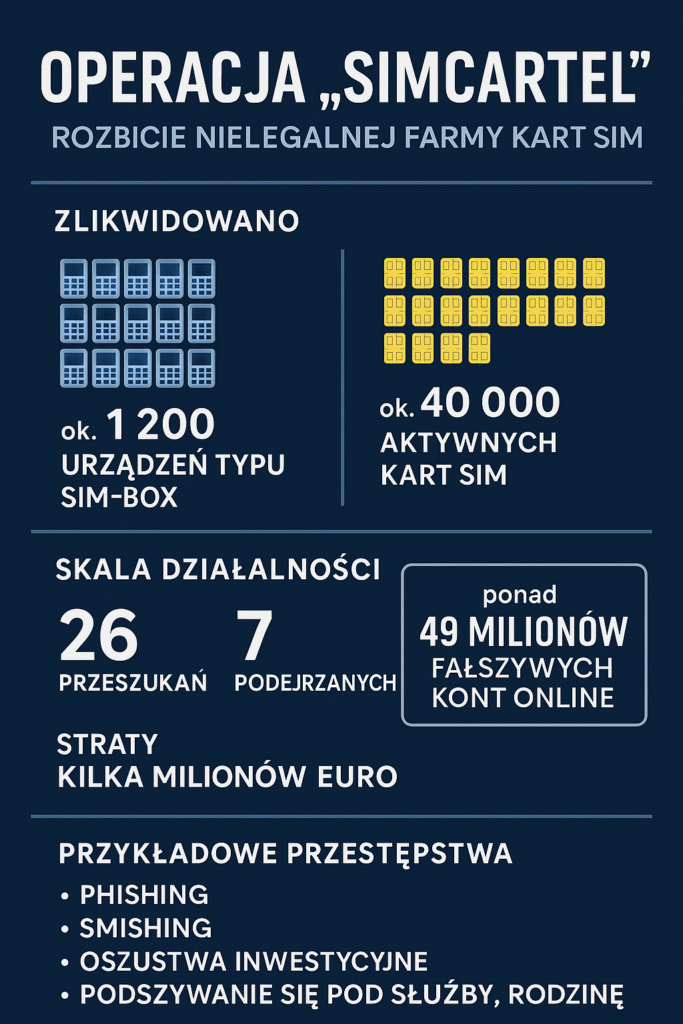

Zakres i skala działalności

- Zlikwidowano około 1 200 urządzeń typu SIM-box oraz ok. 40 000 aktywnych kart SIM wykorzystywanych w usługach przestępczych. Security Affairs+1

- Infrastrukturę oceniono jako technicznie bardzo zaawansowaną: numery telefoniczne były dostępne z ponad 80 krajów, co umożliwiało przestępcom całkowite ukrycie tożsamości lub lokalizacji. The Hacker News+1

- W akcji dokonano 26 przeszukań oraz zatrzymano 7 podejrzanych. Security Bez Tabu+1

- Straty wynikające z oszustw powiązanych z tą działalnością oceniane są na kilka milionów euro (np. Austria: ok. 4,5 mln €; Łotwa: ok. 420 tys €). Security Affairs+1

- Usługa była powiązana z utworzeniem ponad 49 milionów fałszywych kont online — wykorzystanych m.in. do phishingu, smishingu, oszustw inwestycyjnych, podszywania się pod służby czy rodziny. The Hacker News+1

Jak działała sieć?

Sieć działała w modelu „usługi dla przestępców”: poprzez urządzenia SIM-box i karty SIM zarejestrowane w wielu krajach przestępcy mogli:

- otrzymać numer telefonu, który wyglądał na lokalny w danym kraju,

- utworzyć fałszywe konta na portalach społecznościowych lub komunikatorach,

- prowadzić kampanie phishingowe, smishingowe, podszywać się pod ofiary w tzw. „scamie na córkę/na syna”, zakładać fałszywe sklepy i banki online. BleepingComputer

Takie rozwiązanie było niezwykle atrakcyjne, ponieważ niemal automatycznie przyspieszało proces ukrywania tożsamości sprawców oraz tworzenia masowych oszustw.

Znaczenie i konsekwencje dla Polski i Europy

Dla Polski oraz całej Europy „Operacja SIMCARTEL” ma kilka kluczowych znaczeń:

- Ujawnia, że infrastruktura telekomunikacyjna (karty SIM, numery telefoniczne) staje się kluczowym elementem w cyberprzestępczości — nie tylko typowe hakerskie ataki, ale także „zwykłe” numery telefoniczne mogą służyć dużym przestępstwom.

- Pokazuje konieczność współpracy międzynarodowej — przestępcy działają transgranicznie, zatem przeciwdziałanie wymaga koordynacji.

- Dla użytkowników i przedsiębiorstw w Polsce: podnosi wagę zabezpieczeń przy weryfikacji telefonicznej, SMS-owej, komunikatorach; podkreśla konieczność edukacji i czujności.

- W perspektywie obrony narodowej i cyber-obrony: stanowi przykład, że infrastruktura „pierwszego poziomu” (telekomunikacja) może być współużywana w działaniach wspierających większe kampanie dezinformacji lub oszustw.

Rozważ następujące działania:

- Zwiększenie czujności – przy podejmowaniu kontaktów telefonicznych lub SMS-owych, szczególnie jeśli prośby są nietypowe (np. „mam nowy numer”, „pilna potrzeba – przekaż pieniądze”).

- Weryfikacja tożsamości – jeśli przez telefon lub komunikator ktoś przedstawi się jako instytucja lub członek rodziny, warto potwierdzić to drugim kanałem.

- Zabezpieczenia techniczne – firmy telekomunikacyjne powinny wdrożyć mechanizmy wykrywania i blokowania operacji typu SIM-box/farmy SIM, a użytkownicy korzystać z dwuskładnikowej weryfikacji poza SMS, jeśli to możliwe.

- Szkolenia i edukacja – edukowanie pracowników, użytkowników końcowych o metodach oszustw (phishing, smishing, „na córkę/syna”) i przypominanie, że numery telefonu mogą być częścią infrastruktur przestępczych.

- Współpraca międzynarodowa – zarówno na poziomie państwowym, jak i w sektorze prywatnym, ważne jest dzielenie się informacjami o zagrożeniach i podejrzanych działaniach.

Operacja SIMCARTEL to jeden z bardziej spektakularnych przykładów, jak infrastruktura telekomunikacyjna może zostać zamieniona w narzędzie przestępcze na masową skalę. Dla Polski to sygnał, że zagrożenia nie zawsze mają postać wyrafinowanych ataków hakerskich — czasem są to dobrze zorganizowane „usługi” przestępcze działające w cieniu. Wiedza o takich działaniach, właściwe zabezpieczenia i czujność użytkowników i instytucji mogą znacznie ograniczyć ryzyko padnięcia ofiarą takich oszustw.

Leave a Reply